PS4

242 archivos

-

PKG_PFS Tool

Desempaquetador PFS/PKG totalmente funcional.

NOTA: ¡Requiere llaves para su uso! (no suministradas).

Aplicación creada por KiiWii.

-

PKGi for PS4

KGi is a WIP OpenSource Packages Manager for Download PKG's Hombrew directly from Source.

Note

PKGi is not designed for Piracy ! Piracy is illegal, Me and other developers can't be responsible for content proposed inside "Source". Please respect law of you're country.

Credit

Original Packages icon by Freepik TinyJSON by pbhogan OpenOrbis Toolchain and Mira by OpenOrbis TeamPackage Installation Writeup by Flat_Z.

by theorywrong.

-

Playstation 4 Flash Tool

Usage: flashtool [option(s)]

Examples:

flashtool --extract dumps -i flashdump.bin flashtool --emcipl patchedipl.bin -k CXD44G.keys --input flashdump.bin --output flashout.bin flashtool --eapkbl patchedkbl.bin -k cec_h4x_sram_dmp_CXD36G.keys --input flashdump.bin --output flashout.bin flashtool -k CXD42G.keys -v -n --input flashdump.bin flashtool --extract dumps -n --input flashdump.bin flashtool --eapkern eapkern_hdd_enc.bin,eapkern_hdd_dec.bin Options:

-h, --help show this help message -v, --verbose verbose output -i [flash], --input [flash] flash file input -o [flash], --output [flash] flash file output -n, --noverify do not verify the flash signatures -k, --keyfile override the default key file --extract [dir] extract files to directory --emcipl [emcipl] replace EMC IPL (initial program loader) --eapkbl [eapkbl] replace EAP KBL (kernel boot loader) --eapkern [input,output] decrypt the EAP kernel Everything you can replace in the flash is resigned when you replace it.

Also, when the extract option is enabled, the files will be extracted after the replacement/resigning.

!! This tool will never overwrite your existing flash dump file! You must specify an output. !!

This release includes no keys and I will never release keys.

You must create your own keyfile if you have keys. Look at keymgr.h for the format.

Look at the fail0verflow article if you want to try and derive the keys yourself. There may be some bugs with this release.

Shoutout to Team Molecule for ARZL decompress, zecoxao for some NVS information on the wiki, SKFU and iqd for SLB2, and many anonymous contributors!

by golden.

-

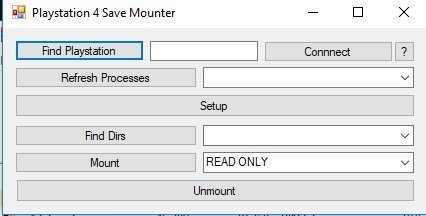

Playstation 4 Save Mounter

This program allows you to mount save data as READ/WRITE

You can

Make decrypted copies of your saves Replace saves with modified ones Replace save files with someonelse's save files (share saves) Create new saves You can't

Replace save files with an encrypted save Use this on unexploited consoles You need

To make sure you're using a recent ps4debug version, bin of the latest ps4debug (as of 11/14) is included in the download To be able to run .net framework 2.0 executables (even windows 98 is able to do this)

Prerequisites

PS4 5.05-7.55 FTP Client (eg filezilla, ...) Instructions (mouting existing saves)

Load ps4debug Start a game Load FTP Open the tool Enter the ip of your ps4 and click 'Connect' Click 'Get Processes' and select your game in the combobox Click 'Setup' Click 'Search' Select the save you want to mount in the combobox Select the mount permission in the combobox (default is READ ONLY) Click 'Mount' Your save is now mounted and accessible from ftp in /mnt/pfs/ & in /mnt/sandbox/{title}/savedataX (it's the same just a different dir) After you're done copying/replacing files click 'Unmount' don't replace files in sce_sys directory, it is unnecessary and will probably corrupt your save

Some games use another save format, they have an sce_ prefix in their name (saves can be found in /user/home/{userid}/savedata/{titleid} check the name there). they won't show up as search results

This can probably be patched but I was too lazy

Here's a workaround

go to /user/home/{userid}/savedata/{titleid} make a copy of the sce save: 2 files, the bin file(96KB), the sdimg file rename them

"sce_sdmemory.bin" -> "temp.bin"

"sdimg_sce_sdmemory" -> "sdimg_temp" go to /system_data/savedata/{userid}/db/user and download the database.db file open it with an sqlite editor add a new record in the savedata table fill in the data and you're done replace the original database with the newer one Click 'Search' again, it should now add a temp entry to the combobox proceed as usual go to /user/home/{userid}/savedata/{titleid} delete the original sce_sdmemory.bin and sdimg_sce_sdmemory rename temp.bin to sce_sdmemory.bin and temp to sdimg_sce_sdmemory replace the modified database with the original one you're done Authors

Aida ChendoChap Acknowledgments

golden -

Playstation Network Checker

Playstation Network Checker es una aplicación para Windows que nos permite comprobar información de usuarios de PSN.

Cómo identificarse

Inicia sesión en la web oficial de Playstation Ve a este enlace y copia el código que aparece entre las comillas Inicia el programa y sigue las instrucciones que irán apareciendo en pantalla Playstation Network Checker ha sido creada por Amethxst.

-

pOOBs4

En este proyecto, encontrará una implementación que intenta hacer uso de un error del sistema de archivos para Playstation 4 en el firmware 9.00. El error se encontró al diferenciar los núcleos 9.00 y 9.03. Requerirá una unidad con un sistema de archivos exfat modificado. Activarlo con éxito le permitirá ejecutar código arbitrario como kernel, para permitir el jailbreak y modificaciones a nivel de kernel en el sistema. lanzará el payload habitual (en el puerto 9020).

Parches incluidos

Los siguientes parches se aplican al kernel:

Permitir mapeo de memoria RWX (lectura-escritura-ejecución) (mmap / mprotect) Instrucción de llamada al sistema permitida en cualquier lugar Resolución dinámica (sys_dynlib_dlsym) permitida desde cualquier proceso Llamada al sistema personalizada # 11 (kexec ()) para ejecutar código arbitrario en modo kernel Permita que los usuarios sin privilegios llamen a setuid (0) con éxito. Funciona como una verificación de estado, también funciona como una escalada de privilegios. (sys_dynlib_load_prx) parche Deshabilitar los pánicos retardados de sysVeri How-To

Este exploit es diferente a los anteriores en los que se basaban puramente en software. Para desencadenar la vulnerabilidad, es necesario conectar un dispositivo USB formateado especialmente en el momento adecuado. En el repositorio encontrará un archivo .img. Puede escribir este .img en un USB usando algo como Win32DiskImager.

Nota: Esto borrará la unidad USB, asegúrese de seleccionar la unidad correcta y que está de acuerdo con eso antes de hacer esto.

Cuando ejecute el exploit en la PS4, espere hasta que llegue a una alerta con "Inserte USB ahora. No cierre el cuadro de diálogo hasta que aparezca la notificación, retire el USB después de cerrarlo". Como indica el cuadro de diálogo, inserte el USB y espere hasta que aparezca la notificación "Formato de disco no admitido", luego cierre la alerta con "Aceptar".

El exploit puede demorar un minuto en ejecutarse y la animación giratoria en la página puede congelarse; esto está bien, déjelo continuar hasta que se muestre un error o tenga éxito y muestre "En espera de carga útil".

Notas

Debe insertar el USB cuando aparezca la alerta, luego déjelo allí un poco hasta que aparezcan las notificaciones de almacenamiento de ps4. Desenchufe el USB antes de un (re) ciclo de arranque o correrá el riesgo de dañar el montón del kernel en el arranque. El navegador puede tentarlo a cerrar la página prematuramente, no lo haga. El círculo de carga puede congelarse mientras se activa el exploit webkit, esto no significa nada. Este error funciona en ciertos firmwares de PS5, sin embargo, no existe una estrategia conocida para explotarlo en este momento. No se recomienda usar este error contra la persiana de PS5. Creado por ChendoChap.

-

PPPwn

PPPwn es un exploit de ejecución remota de código del kernel para PS4 hasta FW 11.00. Se trata de un exploit de prueba de concepto para CVE-2006-4304 que fue reportado responsablemente a PlayStation.

Las versiones compatibles son:

FW 9.00 FW 11.00 se pueden añadir más (PRs son bienvenidos) El exploit sólo imprime PPPwned en tu PS4 como prueba de concepto. Con el fin de poner en marcha Mira o similares homebrew habilitadores, la carga útil stage2.bin necesita ser adaptado.

Requisitos

Ordenador con puerto Ethernet Adaptador USB también funciona Cable Ethernet Linux Puedes usar VirtualBox para crear una VM Linux con Bridged Adapter como adaptador de red para usar el puerto ethernet en la VM. Python3 y gcc instalados USO

En tu ordenador, clona este repositorio:

git clone --recursive https://github.com/TheOfficialFloW/PPPwn Instala los requisitos:

sudo pip install -r requirements.txt Complila los payloads:

make -C stage1 FW=1100 clean && make -C stage1 FW=1100 make -C stage2 FW=1100 clean && make -C stage2 FW=1100 Para otros firmwares, como el 9.00, es FW=900.

Ejecuta el exploit (mira el archivo iconfig para la interfaz correcta):

sudo python3 pppwn.py --interface=enp0s3 --fw=1100 Para otros firmwares, como el 9.00, es --FW=900.

En tu PS4:

Ve a Ajustes y luego a Red Selecciona Configurar conexión a Internet y elige Usar un cable LAN Seleccione Configuración personalizada y elija PPPoE para Configuración de dirección IP Introduzca cualquier cosa para PPPoE User ID y PPPoE Pasword Elija Automático para Configuración DNS y Configuración MTU Elija No utilizar para Servidor Proxy Haz clic en Probar conexión a Internet para comunicarte con tu ordenador. Si el exploit falla o la PS4 se bloquea, puedes saltarte la configuración de Internet y simplemente hacer clic en Probar conexión a Internet. Si el script pppwn.py se queda bloqueado esperando una solicitud/respuesta, cancélalo y ejecútalo de nuevo en tu ordenador y, a continuación, haz clic en Probar conexión a Internet en tu PS4.

Si el exploit funciona, deberías ver una salida similar a la de abajo, y deberías ver Cannot connect to network. seguido de PPPwned printed en tu PS4.

PPPwn ha sido creado por TheFloW.

-

PPPwn c++

PPPwn c++ es la reescritura en C++ de PPPwn.

Características

Menor tamaño binario Soporta una amplia gama de arquitecturas de CPU y sistemas Funciona más rápido bajo Windows (tiempo de espera más preciso) Se reinicia automáticamente cuando falla Puede compilarse como una biblioteca integrada en su aplicación Utilización

mostrar ayuda

pppwn listar interfaces

lista pppwn ejecutar el exploit

pppwn --interface en0 --fw 1100 --stage1 "stage1.bin" --stage2 "stage2.bin" --timeout 10 --auto-retry -i --interface: la interfaz de red conectada a la ps4 --fw: la versión del firmware del ps4 de destino (por defecto: 1100) -s1 --stage1: ruta a la carga útil de stage1 (por defecto: stage1/stage1.bin) -s2 --stage2: ruta a la carga útil de stage2 (por defecto: stage2/stage2.bin) -t --timeout: el tiempo de espera en segundos para la respuesta ps4, 0 significa esperar siempre (por defecto: 0) -wap --wait-after-pin: el tiempo de espera en segundos después de la primera ronda de fijación de la CPU (por defecto: 1) -gd --groom-delay: espera de 1ms cada ronda de groom-delay durante el Heap grooming (por defecto: 4) -bs --tamaño-buffer: Tamaño del búfer PCAP en bytes, menos de 100 indica el valor por defecto (normalmente 2MB) (por defecto: 0) -a --auto-retry: reintento automático en caso de fallo o timeout -nw --no-wait-padi: no esperar un PADI más antes de iniciar el exploit -rs --real-sleep: utiliza la CPU para un tiempo de espera más preciso (Sólo se utiliza cuando la velocidad de ejecución es demasiado lenta) --web: utiliza la interfaz web --url: la url de la interfaz web (por defecto: 0.0.0.0:7796) PPPwn c++ ha sido creado por xfangfang.

-

PPPwnUI

PPPwnUI es un programa que añade una interfaz de usuario al exploit PPPwn para PS4 creado por TheFlow.

Utilización

Inicie la aplicación con Windows : PPPwnUI.bat Linux : chmod +x PPPwnUI.sh Luego : ./PPwnUI.sh Seleccione su Interfaz usando el menú desplegable Elige tu Firmware (7.00, 7.01, 7.02, 7.50, 7.51, 7.55, 8.00, 8.01, 8.03, 8.50, 8.52, 9.00, 9.03, 9.04, 9.50, 9.51, 9.60, 10.00, 10.01, 10.50, 10.70, 10.71 o 11.00) O elija el PPPwn Goldhen (9.00, 10.00, 10.01 y 11.00) También puede añadir sus propios Payloads personalizados. Haga clic en Start PPPwn para iniciar el Exploit Uso de PPPwn

En tu PS4:

Ve a Configuración y luego a Red Selecciona Configurar conexión a Internet y elige Usar un cable LAN Seleccione Configuración personalizada y elija PPPoE para Configuración de dirección IP Introduzca cualquier cosa para PPPoE User ID y PPPoE Pasword Elija Automático para Configuración DNS y Configuración MTU Elija No utilizar para Servidor Proxy Haz clic en Probar conexión a Internet para comunicarte con tu ordenador. Si el exploit falla o la PS4 se bloquea, puede omitir la configuración de Internet y simplemente hacer clic en Probar conexión a Internet. Si el script falla o se queda atascado esperando una petición/respuesta, abórtalo y ejecútalo de nuevo en tu ordenador, y luego haz clic en Probar conexión a Internet en tu PS4.

Uso de Goldhen

En tu ordenador:

Copia goldhen.bin al directorio raíz de un USB exfat/fat32 e insértalo en tu PS4. PPPwnUI es una aplicación creada por B-Dem.

-

PPPwnUI (modded by aldostools)

PPPwnUI es un programa que agrega una UI al exploit PPPwn creado por TheFlow.

Nota: Requiere tener instalado NpCap para funcionar.

Uso

Ejecute la aplicación con PPPwnUI.bat Seleccione su interfaz usando el menú desplegable Elija PPPwn (7.00 a 11.00) O elija Goldhen PPPwn (9.00, 9.50, 9.51, 9.60, 10.00, 10.01, 10.50, 10.70, 10.71 y 11.00) O use PS4HEN VTX con el cargador USB payload.bin (7.00 a 11.00) O elija las cargas útiles de Linux de PPPwn (disponibles solo para 11.00) También puede agregar sus propias cargas útiles personalizadas. Haga clic en Iniciar PPPwn para iniciar el exploit PPPwnUI es un mod creado por aldostools.

-

PRX_505

Versión5.05 y PS4Debug de la aplicación PS4PRX de Swaqq.

El objetivo de esta herramienta es inyectar algunos módulos adicionales a un juego para, por ejemplo, agregar "fácilmente" trucos. Fácilmente, aquí entre comillas, ya que aún necesitará una cantidad significativa de conocimientos para que esto funcione, si recién está comenzando en esto de la modificación de juegos.

Aplicación creada por Backporter.

-

PS Classics fPKG Builder

PS Classics fPKG Builder es una aplicación que nos permite crear fácilmente PKG falsos de juegos de PS1, PS2 y PSP para PS4 y PS5 desde macOS y Windows.

Características principales

Admite archivos .BIN (PS1) e .ISO (PS2 y PSP) Detecta la protección de juegos de PS1 y puede aplicar el parche necesario Generación automática de TOC de juegos de PS1 para juegos que utilizan música CDDA Personaliza el icono y el fondo Configura el emulador utilizado Selecciona hasta 4 discos en PS1 y hasta 5 discos en PS2 Aplicación creada por SvenGDK.

-

PS Scene Quiz

Homebrew game for PS4 by Lapy.

-

PS-Phive! for PS4 6.72

Leeful Exploit Host Menu for PS4 Firmware 6.72.

-

PS-Phwoar!

Main Menu Features:

---------------------

When the menu loads, you can just press the X button to instantly run HEN 2.1.1.

Press the 'R1' button to see a description of the selected payload.

(Special Payloads like Fan Control, Firmware Spoofer and ReactPSPlus-MOD display extra information when

you press 'R1' like 'Current Fan Control Temperature setting' 'Current Official and Spoofed Firmware versions'

and 'Current system clock and kernel clock times')

--------------------------------------------------------------------------------------------------------------------------------------------------

Payload Features:

-------------------

Hen 2.1.1:

When you first run Hen 2.1.1 it will take a few seconds longer to load than all the other payloads.

This is perfectly normal. When your PS4 first turned on it is not exploited so it takes a few extra seconds

because it is patching your kernel first before running HEN.

Bin Loader:

This version of Bin Loader can also load extra large bin payloads. Other versions of Bin Loader usually have a

bin file size limit of 3.14MB but this version can handle bin files up to 12.58MB in size. Perfect for loading

large bin files like the 10MB NO-USB Linux loader payload.

Fan Control Payload:

When the Fan Control payload has loaded you can move the slider using either D-Pad up & down or D-Pad left and right.

Press X to set the desired temperature threshold.

A special feature of this payload which makes it unique from the other FanControl payloads is that you can move the slider

and set the temperature over and over again without having to exit and re-enter the menu!

Self Host Options:

---------------------

If you want to load the menu in the PS4's Browser use the 'Server For PS4 Browser.exe' and follow the instructions it tells you.

If you want to load the menu in the PS4's UserGuide use the 'Server For PS4 UserGuide.exe' and follow the instructions it tells you.

Whichever server you use, once the PS-Phwoar! Host Menu has finished installing on your PS4 you can close the server

and the Host menu will then always load from your PS4's internal cache.

Before you install PS-Phwoar! on your PS4 it is advised to first clear your browser settings so that it does not interfere with any

previous Host menus you have used. To do this open the Browser app and press the options button then select:

Settings > Delete Cookies > Clear Website Data.

by leeful74.

-

PS1HDemu for PS4

Emulador de Playstation 1 para Playstation 4, que permite ejecutar juegos de la primera consola de Sony en la actual de forma nativa.

by Zcord3x.

-

PS2 Classics Gui

This will convert ps2 iso's to ps4 pkg's.

When Extracted Please Run

"PS4 PS2 Classics GUI.application"

this will install the base version all other versions will be updated via click once

Features

Temp Directory Change from settings Advanced window (just debug output from what i do in the application) Multiple ISO Support Custom Ps2 Config Removed some unused code (commented out for now will remove in a new release) enjoy

xDPx

-

PS2 Network ELF Loader

PS2 NEtwortk ELF Loader es una aplicación para PS4 que nos permite cargar archivos ELF de PS2 creados con mast1c0re a través de la red.

Se recomienda que use el cargador ELF de PS2, ya que es posible que no pueda copiar archivos de su USB al juego después de un tiempo sin conexión a PSN. Manteniendo el archivo guardado de PS2 ELF, puede probar en el futuro la capacidad de ejecutar cualquier archivo ELF sin la necesidad de copiar los archivos guardados del juego.

Ejecutar el cargador ELF de PS2

Debe cargar el cargador ELF importando el archivo VCM0.card para el firmware de su PS4 o PS5 en una partida guardada de Okage: Shadow King. Luego, debe ejecutar el juego y restaurar el archivo guardado para activar el cargador.

Envío de un archivo ELF de PS2

La herramienta GUI "mast1c0re-file-loader" se puede utilizar para enviar un archivo PS2 ELF o PS2 ISO a PlayStation. Descargue el .exe prediseñado de las versiones.

Ingrese la dirección IP de su PS4/PS5 y luego seleccione PS2 ELF o PS2 ISO para enviar.

PS2 Network ELF Loader es una aplicación creada por McCaulay.

-

PS2 USB Game Loader

PS2 USB Game Loader es una aplicación que nos permite cargar juegos de PS2 en PS4 en formato ISO desde un USB utilizando la vulnerabilidad mast1c0re.

Requiere la partida guardada de PS2 Network ELF Loader para cargar el archivo ELF.

Actualmente, el juego copiado se almacena temporalmente en el disco y se elimina una vez que se cierra el juego. Por lo tanto, requiere que copie la ISO cada vez que cargue el cargador del juego.

Configurando la memoria USB

La unidad USB debe estar formateada con exFAT y MBR. Puedes utilizar Rufus para eso.

El directorio raíz USB debe contener una carpeta llamada "Juegos" que contiene una sola carpeta para cada juego, que contiene un archivo que termina en una extensión de archivo ".iso" y, opcionalmente, un archivo ".conf".

Firmwares soportados

5.05 6.72 9.00 10.01 10.50 10.70 PS2 USB Game Loader es una aplicación creada por McCaulay.

-

PS2-FPKG

PS2-FPKG es una aplicación para Windows que nos permite convertir nuestros juegos de PS2 en formato .ISO o .BIN a fPKG para poder ser instalados directamente en PS4.

Como usar PS2-FPKG

Ejecuta el archivo ps2-fpkg.exe Selecciona la ISO del juego de PS2 en "Disc1" Haz click en "Create fPKG" y elige donde deseas guardar el archivo Instala el fPKG creado en la PS4 y a jugar Nota: Para juegos en formato CD (.bin) haz click en YES cuando te pregunte sobre añadir sector LIMG.

Opcionalmente puedes:

Cambiar el icono del juego Cambiar el fondo gráfico de cuando empieza el juego Crear un juego multidisco (hasta 5 isos) Añadir nuestro propio config.txt Añadir nuestro propio config.lua Seleccionar el emulador que va a utilizar el juego El programa añade automáticamente configs (config-emu-ps4.txt), ps3 (gameid_lopnor.cfgbin), lua (gameid_config.lua) si existen en la base de datos de la aplicación.

Sí, ¡esta aplicación viene con configuraciones de juego PS2 únicas listas para usar que se añadirán automáticamente!

Cómo añadir más emuladores:

Ponga la carpeta con los archivos de los emuladores en la carpeta "emus", reinicie ps2-fpkg, los nuevos emuladores deberían aparecer en la lista, eso es todo.

PS2-FPKG es una aplicación creada por Jabugos.

-

PS22PS4

PS22PS4 es una aplicación que nos permite convertir nuestros juegos de PS2 al formato FPKG para poder reproducirlos en PS4 (de la misma forma que hace PS22PS5 para que funcionen en PS5).

Instalación y uso:

Instalar Python 3 Istalar las dependencias ejecutando el .bat proporcionado junto a la descargar (Install_pillow.bat) Iniciar e. archivo PS2_2_PS5.py Seguir las instrucciones Iniciar la creación del FPKG. La aplicación ha sido creada por markus95.

-

PS4 - AIO Mod Tool

Esta aplicación contiene mods para todos los juegos de la franquicia Call of Duty de Playstation 4 (payload injecting, UI Editor, FTP Browser y más).

by XxXSolutions.

-

PS4 4.05 Kernel Exploit

In this project you will find a full implementation of the "namedobj" kernel exploit for the PlayStation 4 on 4.05. It will allow you to run arbitrary code as kernel, to allow jailbreaking and kernel-level modifications to the system. This release however, *does not* contain any code related to defeating anti-piracy mechanisms or running homebrew. This exploit does include a loader that listens for payloads on port `9020` and will execute them upon receival.

## Patches Included

The following patches are made by default in the kernel ROP chain:

Disable kernel write protection Allow RWX (read-write-execute) memory mapping Dynamic Resolving (`sys_dynlib_dlsym`) allowed from any process Custom system call #11 (`kexec()`) to execute arbitrary code in kernel mode Allow unprivileged users to call `setuid(0)` successfully. Works as a status check, doubles as a privilege escalation. ## Notes

This exploit is actually incredibly stable at around 95% in my tests. WebKit very rarely crashes and the same is true with kernel. I've built in a patch so the kernel exploit will only run once on the system. You can still make additional patches via payloads. A custom syscall is added (#11) to execute any RWX memory in kernel mode, this can be used to execute payloads that want to do fun things like jailbreaking and patching the kernel. An SDK is not provided in this release, however a barebones one to get started with may be released at a later date. I've released a sample payload [here](http://www.mediafire.com/file/n4boybw0e06h892/debug_settings.bin) that will make the necessary patches to access the debug menu of the system via settings, jailbreaks, and escapes the sandbox. ## Contributors

I was not alone in this exploit's development, and would like to thank those who helped me along the way below.

-

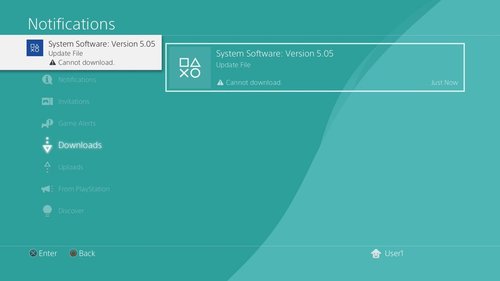

PS4 5.01 Update Blocker HEN

This Payload contains Update Blocker, and HEN in 1!

Added correct 5.01 Debug menu patches -----More Info-----

The update blocker creates a folder in /update and unlinks the folder DO NOT REMOVE IT You WILL still get the notifcation of a update let the update download to %100 then you will be greeted with a "Cannot download" message and you cannot install it either so now you cannot update it accidentally...

You can use my website to inject it without injecting it via PC: http://ps4exploits.darksoftware.xyz

MADE by Me (LightningMods) AND CelesteBlue If you havnt saw the tweet hes the one that made the Update Blocker code!

-----Special Thinks to-----

Specter XVortex Joonie86 Flatz etc and whoever im missing -

PS4 5.05 Kernel Exploit

## Summary

In this project you will find a full implementation of the second "bpf" kernel exploit for the PlayStation 4 on 5.05. It will allow you to run arbitrary code as kernel, to allow jailbreaking and kernel-level modifications to the system. This exploit also contains autolaunching code for Mira and Vortex's HEN payload. Subsequent loads will launch the usual payload launcher.

This bug was discovered by qwertyoruiopz, and can be found hosted on his website [here](http://crack.bargains/505k/). The [GitHub Pages site](https://cryptogenic.github.io/PS4-5.05-Kernel-Exploit/) automatically generated from this repository should also work.

## Patches Included

The following patches are made by default in the kernel ROP chain:

1) Disable kernel write protection

2) Allow RWX (read-write-execute) memory mapping

3) Syscall instruction allowed anywhere

4) Dynamic Resolving (`sys_dynlib_dlsym`) allowed from any process

4) Custom system call #11 (`kexec()`) to execute arbitrary code in kernel mode

5) Allow unprivileged users to call `setuid(0)` successfully. Works as a status check, doubles as a privilege escalation.

## Payloads included

1) Vortex's HEN (Homebrew Enabler)

2) Mira

## Notes

- The page will crash on successful kernel exploitation, this is normal